Ce document contient des informations techniques à destination des responsables de la sécurité informatique et des DPO.

Résumé

Résumé

La politique générale de Cooperlink est de conserver le moins possible de données pour fournir le service et de préserver l’autonomie et la propriété des données de chaque entreprise. Cooperlink met donc la sécurité des données métier et les données à caractère privé au centre de ses préoccupations. Les mesures suivantes sont notamment appliquées (non exhaustif) :

- Ségrégation des données grâce à l'intégration by-design / by-default

- Haut degré de sécurité pour l'accès aux données par les utilisateurs et les partenaires

- Respect des meilleures pratiques de développement et déploiement (OWASP, Firewall, Reverse Proxy, ...)

- Isolation logique et/ou physique des installations clients

- Mesures organisationnelles strictes (p.ex. accès aux sites de production limités, cryptage des actifs, NDA, ...)

- Mise en oeuvre des principes de privacy-by-design et privacy-by-default

- Monitoring, sauvegardes et journalisation des évènements (audit trail)

- Plans de continuité des activités et de reprise après sinistre

- Architecture distribuée / hybride

- Ahésion aux prescripts de la norme ISO27001

Pour des informations plus détaillées, veuillez lire la suite de cet article.

Version détaillée

Gouvernance

La politique générale de Cooperlink est de conserver le moins possible de données pour fournir le service et de préserver l’autonomie et la propriété des données de chaque entreprise. L’équipe de développement de Cooperlink suit les meilleures pratiques dans son développement. Elle suit notamment la ligne de conduite OWASP pour la protection contre les cyber-attaques. L'authentification et la connectivité à la base de données passent par des technologies généralement acceptées : la sécurité Spring, les jetons JWT, Hibernate, ... | Politique de conservation minimale de données Respect des meilleures pratiques de développement |

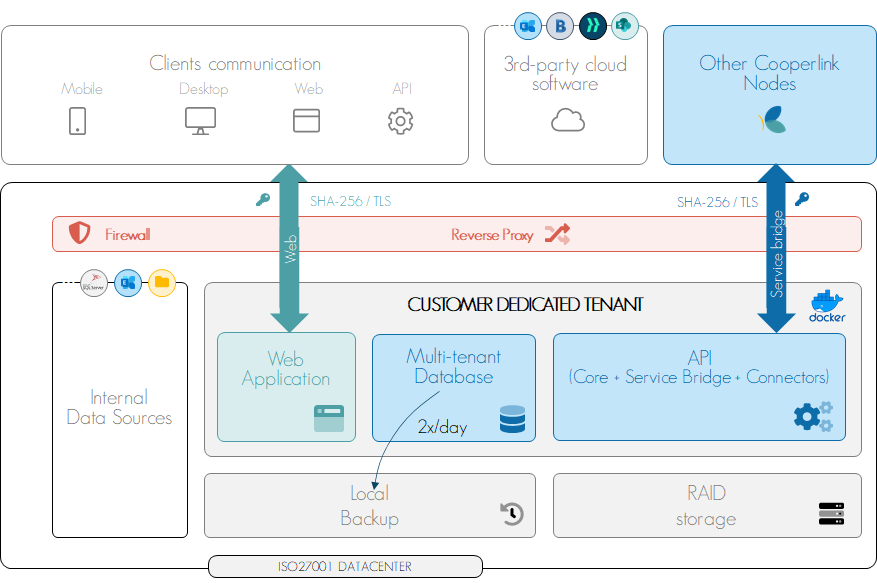

Sécurité des données

La connexion des collaborateurs de l'entreprise aux systèmes tiers à travers Cooperlink est réalisée par délégation d’identité ce qui garantit la préservation des droits d’accès et la sécurité des données. Ceci signifie que l'utilisateur obtient les mêmes droits pour accéder directement aux outils de l'entreprise que pour accéder à ceux-ci via Cooperlink. L’authentification est réalisée au travers des protocoles modernes (p.ex. OAuth) lorsque le système tiers le supporte. La connexion des partenaires est protégée par Cooperlink qui agit comme proxy. Les partenaires n'accèdent en aucun cas directement aux outils de l'entreprise. Les documents échangés au sein de l'espace de travail sont hébergé dans un espace de stockage séparé et isolé (shadow storage). L'accès aux documents dans les espaces de travail est réalisé à partir de cet espace de stockage au travers du service bridge (message broker). Ils assurent donc la sécurité et la ségrégation des données. Les serveurs Cooperlink sont protégés par firewall et reverse proxy. Toutes les données en transit sont cryptées de bout-en-bout en SHA-256/TLS, et une méthode de chunking est appliquée sur le service bridge. Toutes les communications requièrent une connexion HTTPS. Toutes les données de tous les clients et de tous les partenaires sont séparées de façon logique (ou physique dans le cas de communications distantes) et liées à un identifiant unique d’entreprise. | Connexion des utilisateurs (internes) aux systèmes tiers par délégation d'identité. Accès des partenaires isolé et sécurisé à travers un shadow storage et un message broker. Toutes les connexions sont protégées par firewall et reverse proxy. Toutes les données en transit sont cryptées de bout-en-bout. Les données clients et des partenaires sont isolées de façon logique ou physique. |

Sécurité de l'application

Un découplage est réalisé entre le stockage et le traitement des données. La base de données assurant le fonctionnement de Cooperlink est isolée de l'application. Chaque utilisateur dispose d’un compte personnel sur Cooperlink, ainsi que d’un accès délégué aux outils de l’entreprise (voir supra). Les administrateurs de l’application peuvent attribuer des rôles aux utilisateurs avec un jeu personnalisé de permissions. Toutes les activités des utilisateurs, de l’API, des processus automatisés, etc sont enregistrés dans un journal de type audit trail. En cas de faille critique de sécurité, Cooperlink met en œuvre les moyens nécessaires le plus rapidement possible conformément à ses conditions générales. | Principe de segrégation native des données via l'integration-by-default / integration-by-design. Droits et permissions. Audit trail. |

Protection des données à caractère privé

Cooperlink adhère au règlement RGPD et doit être considéré par le client comme sous-traitant (data processor) lorsqu'il fournit l'hébergement, l'infogérance et/ou qu'il dispose d'un accès aux données (p.ex. pour la configuration) . Dans ce cas une convention de traitement des données à caractère privé doit être signée entre les parties (DPA - Data Processing Agreement). Le client est dans tous les cas considéré comme Responsable de traitement (data controller). Cooperlink fournit un niveau de sécurité élevé, approprié à une utilisation normale des services, à savoir la gestion de projets de construction dans un contexte professionnel. Le client et les utilisateurs consentent à utiliser la plateforme dans ce but. De manière générale, il est rappelé que Cooperlink met à disposition les moyens d'échanger en toute sécurité des informations entre les sociétés (notamment des documents, et des emails le cas échéant). Il appartient au Responsable du traitement de vérifier que la sensibilité de ces informations (ainsi que le contenu des documents et des emails) est conforme aux mesures de sécurité mises en place par Cooperlink. Cooperlink n'ayant aucun contrôle sur l'utilisation de la plateforme par le Responsable du traitement, il ne peut être tenu responsable des données et contenus échangés. Cooperlink a été développé en tenant compte des principes de confidentialité dès la conception (privacy-by-design) et de confidentialité par défaut (privacy-by-default, ou pseudonymisation). Le traitement des données est nécessaire à l'exécution du contrat entre le Responsable de traitement et ses partenaires, ou à défaut, à la poursuite d'intérêts légitimes (garantir la sécurité des informations et traiter les informations relatives aux projets commerciaux notamment). Elle est limitée aux données nécessaires à la bonne exécution du service. La nature et la finalité du traitement des données personnelles du responsable du traitement sont

Le Responsable de traitement est seul responsable de toutes les données insérées dans Cooperlink (par exemple, un commentaire, la description d'une tâche, le titre d'un document, son contenu, une note, ...). Cooperlink ne communique des données personnelles à des services tiers que pour

À l'exception de ces services, les données personnelles sont exclusivement traitées par Cooperlink et, le cas échéant, par l'équipe de direction et par des cadres supérieurs de confiance ayant reçu une formation préalable. | Cooperlink adhère au règlement RGPD. Cooperlink fournit un niveau de sécurité élevé, approprié à une utilisation normale des services, à savoir la gestion de projets de construction dans un contexte professionnel. Cooperlink a été développé en tenant compte des principes de privacy-by-design et privacy-by-default. |

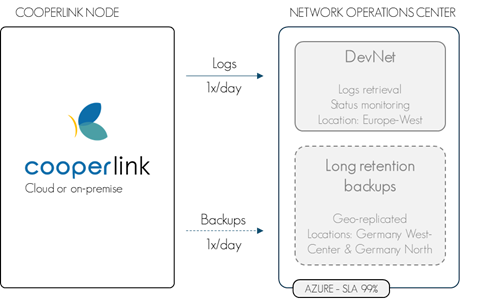

Audit trail

Cooperlink enregistre toutes les activités métiers, les évènements applicatifs ainsi qu'un listing des erreurs. Près de 150 évènements sont répertoriés dont notamment l'édition d'un fichier, le renommage, la publication vers un partenaire, le téléchargement, le dépôt, l'ajout d'utilisateur, les modifications des droits, … Les informations les plus importantes sont diffusées dans l'application et/ou dans l'API. Les journaux Cooperlink sont archivés deux fois par jour pour un archivage de longue durée dans un espace uniquement accessible aux administrateurs. Cooperlink journalise par ailleurs les activités applicatives (tentatives de connexions, ...). | Cooperlink enregistre les évènements sous forme d'un journal archivé deux fois par jour. |

Copies de sauvegarde

Une copie de sauvegarde de la base de données est effectuée journalièrement. Pour les clients cloud, cette copie est conservée dans l’infrastructure cloud de Cooperlink. Pour les clients on-premise, cette copie est stockée sur un serveur réseau. Le client peut souscrire à une copie de sauvegarde à rétention longue sur un serveur dédié. | Cooperlink dispose d'une politique de backup quotidienne. |

Contrôles de sécurité

L'accès aux sites de production par Cooperlink pour l'installation et la maintenance nécessite un VPN ou SSH, et une restriction IP basée sur des adresses IP fixes. L'accès à ces nœuds n'est effectué que par la direction et le personnel de confiance ayant reçu une formation préalable. Cooperlink applique une politique interne stricte en matière de protection des données, et plus particulièrement des données personnelles, au sein de l'entreprise, notamment :

| Mise en place de mesures organisationnelles strictes (p.ex. accès aux sites de production limités, cryptage des actifs, NDA, ...) |

Evolutions de l'application

Cooperlink dispose d’environnements distincts pour le développement, le testing et la production. L’équipe technique suit une méthode de développement agile sur base de sprints d’une durée approximative de 1 mois suivi ensuite d’une procédure de contrôle qualité. Avant toute mise en production d’une nouvelle version, une revue du code est réalisée par les dirigeants de Cooperlink ou les employés de confiance ayant plus de 15 ans d’expérience dans le développement d’applicatifs. | Méthode de développement agile avec supervision par du personnel qualifié. |

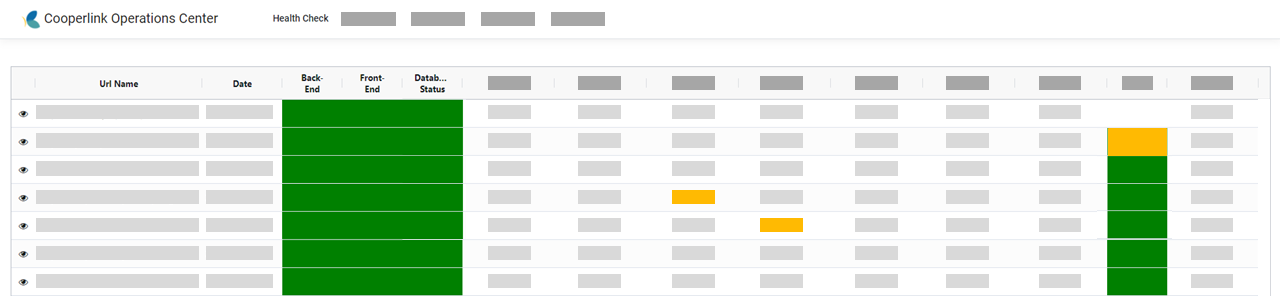

Monitoring et procédures d'alerte

Cooperlink a développé un centre opérationnel de supervision de son réseau (Network Operations Center) qui fait partie intégrante de son ISMS (Information Security Management System) global. Ce centre évalue continuellement la disponibilité du service chez les Clients, les paramètres de charge et il collecte les rapports d’erreurs pour un suivi régulier et un traitement rapide. Cooperlink fournit également un portail utilisateur pour signaler un incident ou des fuites potentielles de données (https://support.cooperlink.io > Report incident or data breach). Cooperlink tient un registre des incidents détectés dans les environnements de production ainsi qu'un registre des signalements par les utilisateurs. Le processeur surveille les données analytiques de l'application et évalue régulièrement son utilisation. Une utilisation incohérente ou une charge d'application anormale est signalée en interne et traitée rapidement. Les journaux et les alertes sont évalués quotidiennement par l'équipe de direction et par des cadres supérieurs de confiance qui ont reçu une formation préalable.

| Monitoring permanent du réseau Cooperlink et existence de procédures en cas d'incident ou de fuite potentielle de données. |

Plans de continuité des activités et de reprise après sinistre

Grâce à son architecture de réseau (distribuée) et à son intégration avec des systèmes tiers, Cooperlink offre un haut degré de fiabilité pour assurer la continuité des activités. En effet, un incident qui apparaît sur un environnement dédié n'affecte pas la disponibilité du service dans les autres environnements. En cas de défaillance majeure de Cooperlink entraînant l'interruption du service d'échange et du traitement automatisé des données, les informations stockées sur des systèmes tiers restent entièrement accessibles. Cette architecture offre donc aux utilisateurs une continuité de leurs activités critiques. En dehors de ces éléments, Cooperlink a mis en place la stratégie suivante pour assurer la continuité des servies reprenant notamment :

| Haut degré de fiabilité grâce à l'intégration aux systèmes tiers. Plans de continuité des activités et de reprise après sinistre. |

Architectures logicielle et déploiement

L’architecture logicielle de Cooperlink est orientée services (SOA), multi-tenant, incluant un bus de communication (message broker dénommé Service Bridge) entre les tenants locaux et/ou publics. Sauf explicitement requis par le Client, les fichiers ne sont pas stockés par Cooperlink. Cooperlink propose une architecture de déploiement hybride, dont le type d’installation du noeud est au choix du Client : cloud public, cloud dédié ou on-premise. Le Client dispose de cette manière du contrôle total sur la localisation de ses données.

Exemple d'architecture de déploiement | Architecture logicielle distribuée / hybride. Le client fait le choix entre cloud public, cloud dédié ou on-premise. Stockage dans un environnement ISO27001 disponible sur demande. |

Adhésion au standard ISO27001

Cooperlink entend se mettre en conformité avec la norme ISO27001 et elle mène actuellement des actions pour être certifiée ISO27001 rapidement. Pour ce faire, Cooperlink mène actuellement les actions suivantes :

En attente de la certification ISO27001, Cooperlink détaille et prouve les mesures de sécurité mises en place et offre à ses clients toute la transparence nécessaire à cet égard. | Cooperlink adhère au standard ISO27701 |